فناوری بلاکچین، این شاهکار نوین دنیای دیجیتال، قلب تپندهاش را از پروتکلهای اجماع میگیرد؛ مکانیزمهایی که بدون نیاز به نهاد مرکزی، اعتماد و امنیت را به شبکههای غیرمتمرکز هدیه میدهند. در این میان، پروتکل اجماع PoW با تکیه بر قدرت محاسباتی و پروتکل اجماع PoS با بهرهگیری از سرمایهگذاری کاربران، دو ستاره درخشان آسمان بلاکچین هستند که هر یک داستان خاص خود را روایت میکنند.

آیا تاکنون به این فکر کردهاید که چگونه این پروتکلها، همچون معماران نامرئی، نظم و هماهنگی را در جهانی پراکنده برقرار میکنند؟ این مقاله شما را به سفری عمیق و تخصصی در دنیای پروتکلهای اجماع میبرد؛ از ریشههای فنی پروتکل اجماع PoW در بیتکوین گرفته تا نوآوریهای پایدار پروتکل اجماع PoS و فراتر از آن، به دیگر الگوریتمهای نوظهور. هدف ما نه تنها آشنایی شما با این مفاهیم است، بلکه توانمندسازی شما برای انتخاب هوشمندانه در پروژههای بلاکچینی است. با ما همراه شوید تا پرده از اسرار این فناوری شگفتانگیز برداریم.

پروتکل اجماع PoW

پروتکل اجماع PoW (اثبات کار) در سال 2008 توسط ساتوشی ناکاموتو به جهان معرفی شد و به عنوان پایه و اساس بیتکوین، انقلابی در مفهوم اجماع غیرمتمرکز به پا کرد. این الگوریتم، که ریشه در ایدههای قدیمیتر مبارزه با هرزنامهها داشت، از ماینرها میخواهد تا با حل معماهای پیچیده ریاضی، حق ثبت تراکنشها را به دست آورند؛ رویکردی که امنیت را از دل رقابت بیرون میکشد.

مکانیزم عملکرد پروتکل اجماع PoW

در قلب پروتکل اجماع PoW، فرآیند “هشینگ” قرار دارد. ماینرها با استفاده از توان پردازشی دستگاههای خود، به دنبال یافتن مقداری هستند که با ترکیب nonce (عددی تصادفی) و دادههای بلاک، خروجی هش را زیر یک آستانه مشخص قرار دهد. این فرآیند، که به نام “ماینینگ” شناخته میشود، انرژیبر و زمانبر است، اما دقیقاً همین سختی است که شبکه را در برابر حملاتی نظیر “دوبار خرج کردن” مصون میکند. به عنوان مثال، بیتکوین از الگوریتم SHA-256 استفاده میکند و سختی شبکه را هر 2016 بلاک تنظیم میکند تا زمان تولید بلاک ثابت بماند.

نقاط قوت و ضعف پروتکل اجماع PoW

در این قسمت نقاط قوت و ضعف این پروتکل را بررسی میکنیم؛

نقاط قوت:

- امنیت بینظیر: نیاز به قدرت محاسباتی عظیم، حمله 51 درصدی را به شدت پرهزینه میکند.

- شفافیت مطلق: هر تراکنش در دفتر کل عمومی ثبت و قابل ردیابی است.

نقاط ضعف:

- مصرف انرژی سرسامآور: تخمین زده میشود بیتکوین سالانه بیش از 100 تراواتساعت برق مصرف کند.

- مقیاسپذیری محدود: تایید هر بلاک حدود 10 دقیقه طول میکشد که برای تراکنشهای انبوه ناکارآمد است.

با وجود استحکام پروتکل اجماع PoW، چالشهای زیستمحیطی و کندی آن، زمینهساز ظهور گزینههای نوینی چون پروتکل اجماع PoS شده است که در ادامه به آن خواهیم پرداخت.

پروتکل اجماع PoS

پروتکل اجماع PoS (اثبات سهام) در سال 2011 به عنوان پاسخی به کاستیهای پروتکل اجماع PoW پیشنهاد شد و در پروژههایی نظیر Peercoin به کار گرفته شد. برخلاف رویکرد انرژیمحور PoW، این پروتکل از سرمایهگذاری مالی کاربران بهره میبرد و پایداری را به اولویت تبدیل میکند.

سازوکار اجرایی پروتکل اجماع PoW

در پروتکل اجماع PoS، دیگر خبری از رقابت محاسباتی نیست. کاربران با “سهامگذاری” (Staking) مقدار مشخصی از ارز دیجیتال خود، به اعتبارسنجهای شبکه تبدیل میشوند. انتخاب اعتبارسنج برای ایجاد بلاک جدید، بر اساس میزان سهام و گاهی مدت زمان قفل شدن دارایی انجام میشود. به عنوان مثال، اتریوم 2.0 از سیستمی تصادفی مبتنی بر سهام استفاده میکند که شانس انتخاب را عادلانهتر میسازد. این روش نه تنها انرژی را حفظ میکند، بلکه تراکنشها را با سرعت بیشتری پردازش میکند.

مزایا و محدودیتهای پروتکل اجماع PoW

در این قسمت مزیتها و معایب این پروتکل را بررسی میکنیم؛

مزایای پروتکل اجماع PoW

- بهرهوری انرژی: مصرف برق در پروتکل اجماع PoS به کسری از PoW کاهش مییابد.

- مقیاسپذیری بهتر: زمان تایید تراکنشها به ثانیهها کوتاه میشود.

محدودیتهای پروتکل اجماع PoW

- ریسک تمرکز: افراد با دارایی بیشتر، نفوذ بیشتری دارند.

- آسیبپذیری امنیتی: در صورت تصاحب 51 درصد سهام، شبکه در معرض خطر قرار میگیرد.

در حالی که پروتکل اجماع PoS راهکاری نوآورانه ارائه میدهد، تنوع نیازهای بلاکچین به خلق پروتکلهای دیگری منجر شده است که در بخش بعدی به مهمترین انواع پروتکل های اجماع خواهیم پرداخت.

سایر پروتکلهای اجماع مهم

در این قسمت به بررسی سایر پروتکلهای اجماع که مهم هستند، میپردازیم؛

1) DPoS (Delegated Proof Of Stake): اثبات سهام نمایندگیشده

پروتکل DPoS، نسخهای تکاملیافته از پروتکل اجماع PoS، از یک نظام انتخاباتی بهره میبرد. کاربران به نمایندگان معتمد رای میدهند و این نمایندگان وظیفه اعتبارسنجی را بر عهده میگیرند. پروژههایی مثل EOS از این روش برای افزایش سرعت و کاهش هزینهها استفاده میکنند.

2) PBFT (practical Byzantine Fault Tolerance) : تحمل خطای بیزانس عملی

PBFT برای بلاکچینهای خصوصی طراحی شده و با استفاده از اجماع چندمرحلهای، در برابر خرابکاری تا یکسوم گرهها مقاومت میکند. این پروتکل در شبکههایی مثل Hyperledger Fabric کاربرد دارد و برای محیطهای شرکتی ایدهآل است.

3) (Power of Attorney) PoA : اثبات اعتبار

پروتکل PoA امنیت را بر اساس هویت و اعتبار گرهها تضمین میکند. اعتبارسنجها باید شناختهشده باشند، که این ویژگی آن را برای شبکههای مجاز مناسب میسازد، اما در سیستمهای عمومی کمتر کاربرد دارد.

اکنون که با تنوع پروتکلهای اجماع آشنا شدیم، زمان آن رسیده که با مقایسهای دقیق، تفاوتها و کاربردهای آنها را روشن کنیم.

مقایسه پروتکلهای اجماع PoW و PoS

- امنیت: پروتکل اجماع PoW با الزام به قدرت محاسباتی، دیواری نفوذناپذیر میسازد، اما پروتکل اجماع PoS با اتکا به سهام، در برابر حملات سنگینتر شکنندهتر است.

- انرژی: PoS مصرف را به حداقل میرساند، در حالی که PoW به دلیل نیاز به ماینینگ، منابع عظیمی طلب میکند.

- سرعت: PoS با حذف محاسبات پیچیده، عملکردی چابکتر دارد.

مقایسه با دیگر پروتکلها

- :DPoS سرعت و کارایی بالا، اما تمرکز قدرت در دست نمایندگان.

- PBFT: امنیت قوی در محیطهای محدود، با پیچیدگی اجرایی بیشتر.

- PoA: اعتمادمحور و سریع، اما غیرمتمرکز نیست.

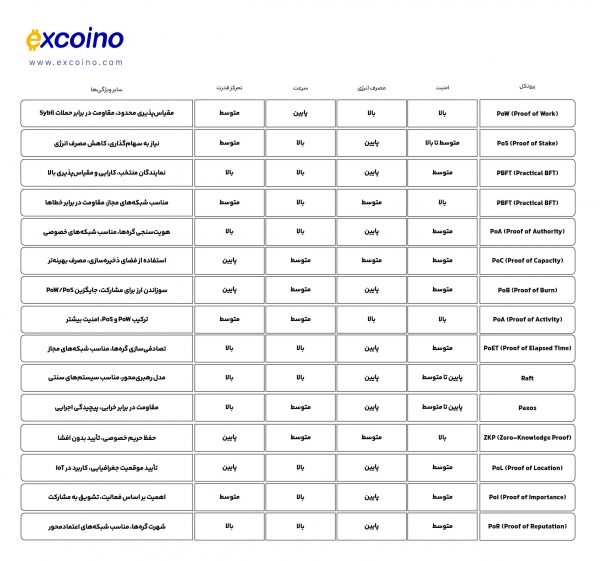

تمامی انواع پروتکل های اجماع

در این بخش تمامی انواع پروتکلهای اجماع معرفی خواهند شد:

1) پروتکل اجماع اثبات کار (Proof of Work – PoW)

در این پروتکل، گرهها (معدنکاران یا ماینرها) برای اضافه کردن یک بلاک جدید به بلاکچین، باید یک مسئله ریاضی پیچیده را حل کنند. این فرآیند به توان محاسباتی زیادی نیاز دارد و به عنوان اثبات کار انجام میشود. اولین گرهای که مسئله را حل کند، بلاک را به بلاکچین اضافه میکند و پاداش دریافت میکند. مثال: بیتکوین

2) پروتکل اجماع اثبات سهام (Proof of Stake – PoS)

در این پروتکل، گرهها بر اساس میزان ارز دیجیتالی که در شبکه قفل کردهاند (سهامگذاری یا استیکینگ)، شانس بیشتری برای انتخاب به عنوان اعتبارسنج و ایجاد بلاک جدید دارند. این روش مصرف انرژی کمتری نسبت به PoW دارد. مثال: اتریوم 2.0، کاردانو

3) پروتکل اجماع اثبات سهام نمایندگیشده (Delegated Proof of Stake – DPoS)

در DPoS، کاربران شبکه به نمایندگان معتمد رای میدهند تا به جای آنها در فرآیند اجماع شرکت کنند. این نمایندگان مسئول اعتبارسنجی تراکنشها و ایجاد بلاکها هستند. این روش سرعت و کارایی بیشتری نسبت به PoS معمولی دارد. مثال: EOS، Tron

4) پروتکل اجماع تحمل خطای بیزانس عملی (Practical Byzantine Fault Tolerance PBFT)

PBFT برای بلاکچینهای خصوصی و مجاز طراحی شده است. در این پروتکل، گرهها در چندین مرحله با یکدیگر ارتباط برقرار میکنند تا بر سر یک بلاک جدید توافق کنند. این روش در برابر خرابکاری تا یکسوم گرهها مقاوم است. Hyperledger Fabric

5) پروتکل اجماع اثبات اعتبار (Proof of Authority – PoA)

در PoA، اعتبارسنجها بر اساس هویت و اعتبار شناختهشدهشان انتخاب میشوند. این پروتکل برای شبکههای مجاز و خصوصی مناسب است و سرعت بالایی دارد، اما تمرکز بیشتری نسبت به سایر پروتکلها دارد. مانند VeChain، POA Network

6) پروتکل اجماع اثبات ظرفیت (Proof of Capacity – PoC)

در PoC، گرهها فضای ذخیرهسازی خود را به شبکه اختصاص میدهند. هر چه فضای بیشتری ارائه دهند، شانس بیشتری برای ایجاد بلاک جدید دارند. این روش مصرف انرژی کمتری نسبت به PoW دارد. مثال: Burstcoin

7) پروتکل اجماع اثبات سوزاندن (Proof of Burn – PoB)

در PoB، کاربران با ارسال ارز دیجیتال به یک آدرس غیرقابل بازگشت (سوزاندن)، حق شرکت در فرآیند اجماع را به دست میآورند. این روش به عنوان جایگزینی برای PoW و PoS پیشنهاد شده است.مثال: Slimcoin

8) پروتکل اجماع اثبات فعالیت (Proof of Activity – PoA)

این پروتکل ترکیبی از PoW و PoS است. در ابتدا، ماینرها با استفاده از PoW بلاکهای خالی ایجاد میکنند و سپس اعتبارسنجها با استفاده از PoS بلاک را امضا میکنند.مثال: Decred

9) پروتکل اجماع اثبات زمان گذشته (Proof of Elapsed Time – PoET)

PoET برای بلاکچینهای مجاز طراحی شده است. در این پروتکل، گرهها به صورت تصادفی برای ایجاد بلاک انتخاب میشوند و باید منتظر بمانند تا زمان مشخصی بگذرد. مثال: Hyperledger Sawtooth

10) پروتکل اجماع رافت (Raft)

رافت یک الگوریتم اجماع است که برای سیستمهای توزیعشده طراحی شده و بر اساس مدل رهبر-پیرو عمل میکند. یک گره به عنوان رهبر انتخاب میشود و مسئولیت هماهنگی و تایید تراکنشها را بر عهده دارد. مثال: برخی پیادهسازیهای بلاکچینهای خصوصی

11) پروتکل اجماع پکسوس (Paxos)

پکسوس یک خانواده از پروتکلهای اجماع است که برای دستیابی به توافق در شبکههای توزیعشده استفاده میشود. این پروتکل در برابر خرابی گرهها مقاوم است و در سیستمهای توزیعشده سنتی کاربرد دارد. مثال: برخی سیستمهای پایگاه داده توزیعشده

12) پروتکل اجماع اثبات دانش صفر (Zero-Knowledge Proof – ZKP)

ZKP به کاربران امکان میدهد تا بدون افشای اطلاعات، صحت یک ادعا را ثابت کنند. در بلاکچین، این پروتکل برای حفظ حریم خصوصی و تایید تراکنشها بدون نیاز به افشای جزئیات استفاده میشود. مثال: Zcash

13) پروتکل اجماع اثبات مکان (Proof of Location – PoL)

PoL از موقعیت جغرافیایی گرهها برای تایید تراکنشها استفاده میکند. این پروتکل برای کاربردهایی که نیاز به تایید مکان دارند، مانند اینترنت اشیا، مفید است. مثال: FOAM

14) پروتکل اجماع اثبات اهمیت (Proof of Importance – PoI)

PoI بر اساس فعالیت و اهمیت کاربران در شبکه، شانس ایجاد بلاک را تعیین میکند. این اهمیت میتواند بر اساس معیارهایی مانند میزان تراکنشها یا تعاملات در شبکه سنجیده شود. مثال: NEM

15) پروتکل اجماع اثبات شهرت (Proof of Reputation – PoR)

PoR بر اساس شهرت و اعتبار گرهها در شبکه، حق ایجاد بلاک را اعطا میکند. این پروتکل برای شبکههایی که اعتماد و سابقه مهم است، مناسب است. مثال: GoChain

جدول مقایسه پروتکل اجماع PoW و پروتکل اجماع PoS

هر یک از این پروتکلهای اجماع ویژگیها، مزایا و معایب خاص خود را دارند و بسته به نوع کاربرد، امنیت مورد نیاز، مقیاسپذیری، و سایر عوامل، انتخاب میشوند. برخی از آنها برای بلاکچینهای عمومی مناسبتر هستند، در حالی که برخی دیگر برای بلاکچینهای خصوصی و مجاز طراحی شدهاند.

نتیجهگیری

پروتکلهای اجماع، شالودهای هستند که بلاکچین بر آن استوار است. پروتکل اجماع PoW با امنیتی استثنایی و پروتکل اجماع PoS با کارایی و پایداری، هر یک بخشی از نیازهای این اکوسیستم را برآورده میکنند. دیگر الگوریتمها نیز بسته به شرایط، ارزش خود را نشان میدهند. انتخاب میان این گزینهها، نیازمند درک دقیق اهداف پروژه شماست. آیا امنیت اولویت شماست یا پایداری؟ این مقاله تلاش کرد تا با نگاهی موشکافانه، شما را در این تصمیم یاری کند. برای گام بعدی، پیشنهاد میکنیم نیازهای خاص خود را ارزیابی کرده و با متخصصان مشورت کنید.